CyberSec

Verileri ve bilgileri koruma amacıyla, en yeni ve doğrulanmış araçlar, teknolojiler ve en optimum uygulamalarla ilgili teknik bilgiyi paylaşma konusunda kurumsal güvenlik mimarisi oluşturmaktayız...

Öne Çıkanlar

Öne Çıkanlar

Öne Çıkanlar

Yazılar ve Araştırmalar

Siber güvenlik dünyasını hep birlikte keşfedelim

28 Şub 2025

6 dk. okuma

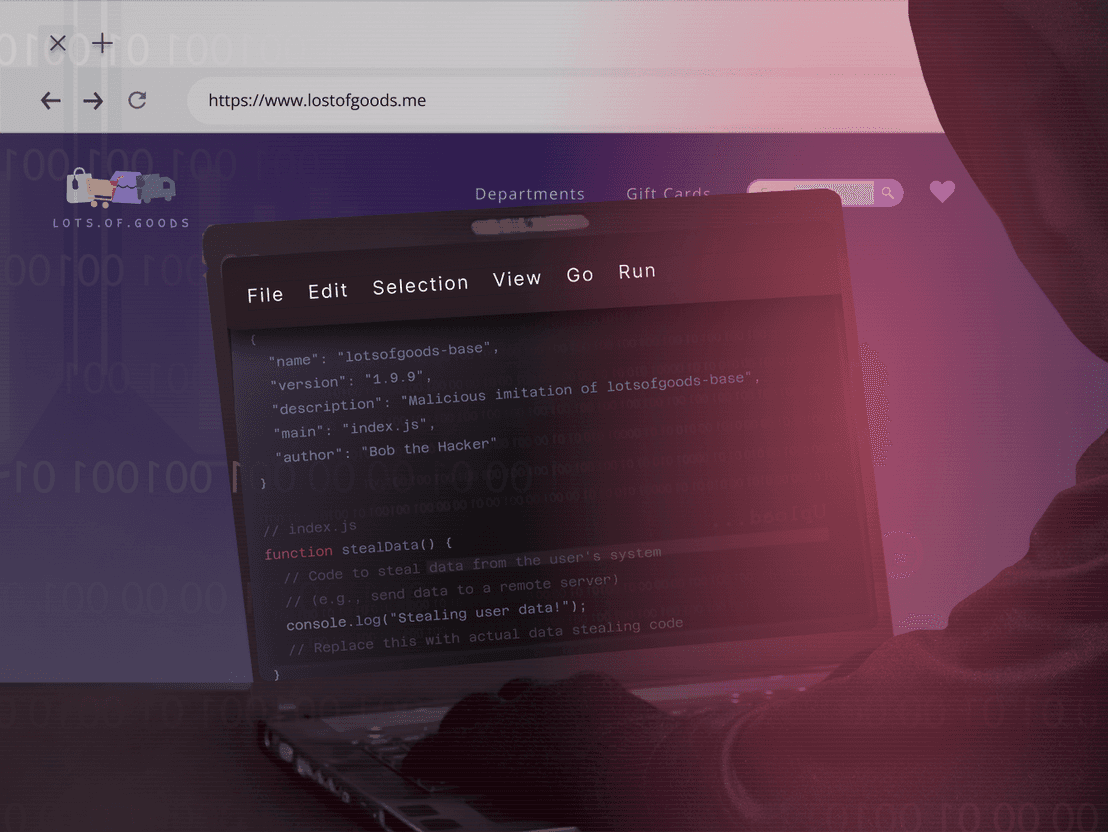

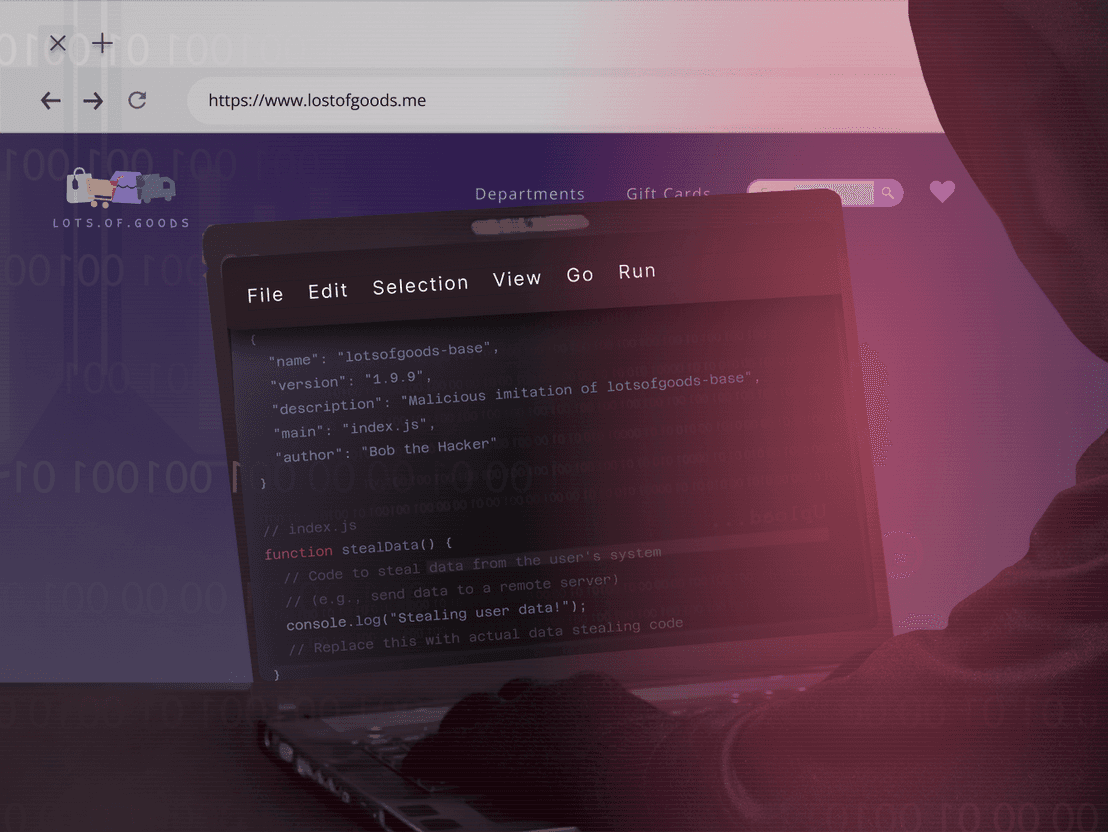

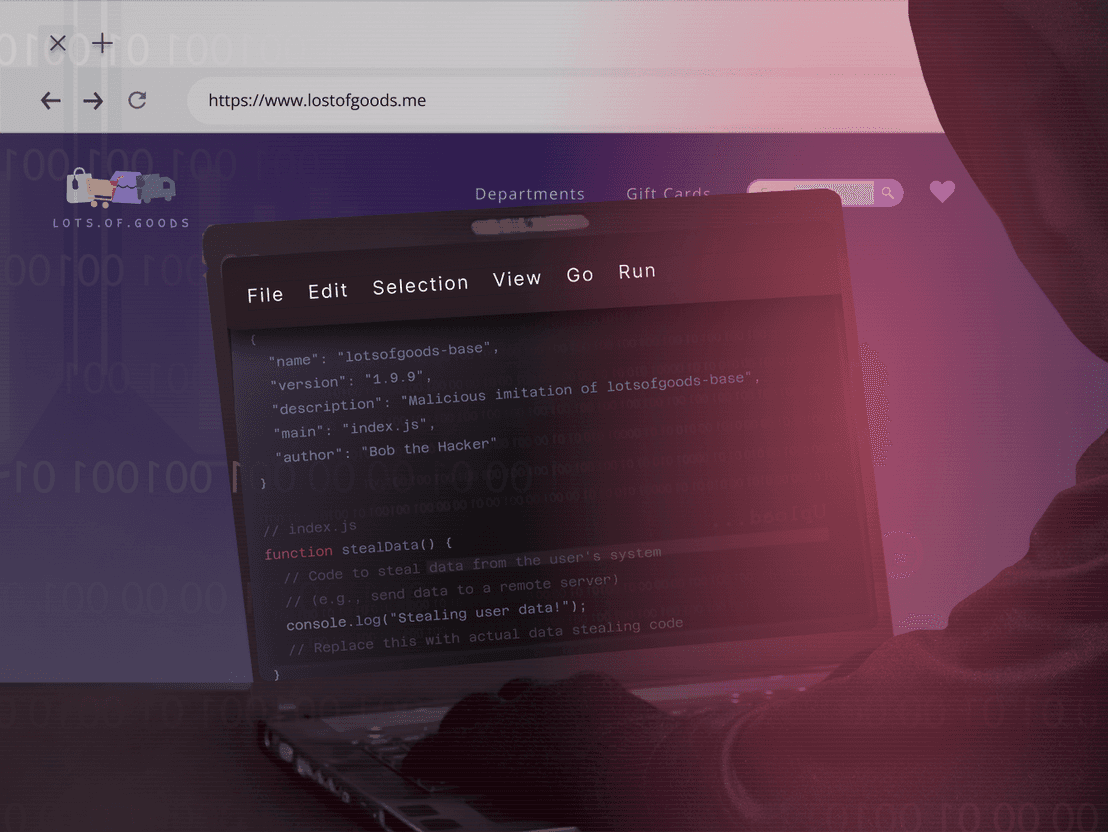

“Dependency Confusion” Zafiyeti ve Diğer Saldırı Vektörleri

Geliştiricilerin kullandığı yaygın hibrit yapılandırma, dahili bağımlıkları şirket için bir repository'de depolamak ancak aynı zamanda harici bir paket yönetim sistemine ait repository'den bağımlılıkların indirilmesine de izin vermektir. Geliştiriciler bağımlıklıklarını bu özel repository'de yayınlar ve gerekli paketlerin en iyi ve yeni mevcut sürümleri için güncelleme yaparken hem dahili hem de harici repository'leri kontrol eder. Bu hatalı yapılandırma, "Dependency Confusion" adı verilen bir tedarik zinciri saldırı vektörü sunar.

Yasin Y.

Penetration Testing Specialist

28 Şub 2025

6 dk. okuma

“Dependency Confusion” Zafiyeti ve Diğer Saldırı Vektörleri

Geliştiricilerin kullandığı yaygın hibrit yapılandırma, dahili bağımlıkları şirket için bir repository'de depolamak ancak aynı zamanda harici bir paket yönetim sistemine ait repository'den bağımlılıkların indirilmesine de izin vermektir. Geliştiriciler bağımlıklıklarını bu özel repository'de yayınlar ve gerekli paketlerin en iyi ve yeni mevcut sürümleri için güncelleme yaparken hem dahili hem de harici repository'leri kontrol eder. Bu hatalı yapılandırma, "Dependency Confusion" adı verilen bir tedarik zinciri saldırı vektörü sunar.

Yasin Y.

Penetration Testing Specialist

28 Şub 2025

6 dk. okuma

“Dependency Confusion” Zafiyeti ve Diğer Saldırı Vektörleri

Geliştiricilerin kullandığı yaygın hibrit yapılandırma, dahili bağımlıkları şirket için bir repository'de depolamak ancak aynı zamanda harici bir paket yönetim sistemine ait repository'den bağımlılıkların indirilmesine de izin vermektir. Geliştiriciler bağımlıklıklarını bu özel repository'de yayınlar ve gerekli paketlerin en iyi ve yeni mevcut sürümleri için güncelleme yaparken hem dahili hem de harici repository'leri kontrol eder. Bu hatalı yapılandırma, "Dependency Confusion" adı verilen bir tedarik zinciri saldırı vektörü sunar.

Yasin Y.

Penetration Testing Specialist

Daha fazla

bilgi ve öngörü için

bloglarımızı

okuyabilirsiniz

Hakkında

Hakkında

Hakkında

Hakkımızda Biraz

Güvenliği hayal eden, yaşayan ve soluyan siber güvenlik meraklılarından oluşan bir grup siber güvenlik sevdalısı

Hakkımızda Biraz

Siber güvenlik, etik hackerlık, uygulama güvenliği, sızma testi veya ilgili alanlar hakkında bilmeniz gereken her şey - adını siz koyun, her küçük ayrıntıyı burada bulabilirsiniz

Muazzam Kaynak Kütüphanesi

Bloglar, makaleler, web seminerleri, etkinlikler ve öğreticiler, gösterimler, gerçek deneyimler ve vaka çalışmaları gibi kaynaklar

Yazarlarımız

Yazarlarımız

Yazarlarımız

Yaptığımız İşi Seviyoruz

Ekipler ve işletmeler için içerik oluşturmayı hedeflemekte, verimlilik, kalite ve kendimizin de seveceği sonuçlar elde etmeyi amaçlamaktayız

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.

Jordan O.

Content Strategist

This has completely streamlined my content creation process. The layout is intuitive, and I can focus on what matters most—creating great content!

Mark L.

Social Media Manager

The integration with AI tools is seamless and makes managing my content pipeline so much easier. I couldn’t ask for a better starting point!

John S.

Marketing Lead

This is perfect for organizing my content workflow. The collaboration features and design make it incredibly easy to stay on track.

Mike A.

Blogger

I love how this simplifies everything! From creating blog posts to managing my team’s input, it’s a one-stop solution.

Alex H.

Freelance Writer

Generate high-quality blogs, social media posts, and more in seconds with our powerful AI algorithms, saving you time and effort.